[정보처리기사] HRN , Json ,처리량, 응답시간, 반환시간, Select 설명 , 통신프로콜의 기본3요소

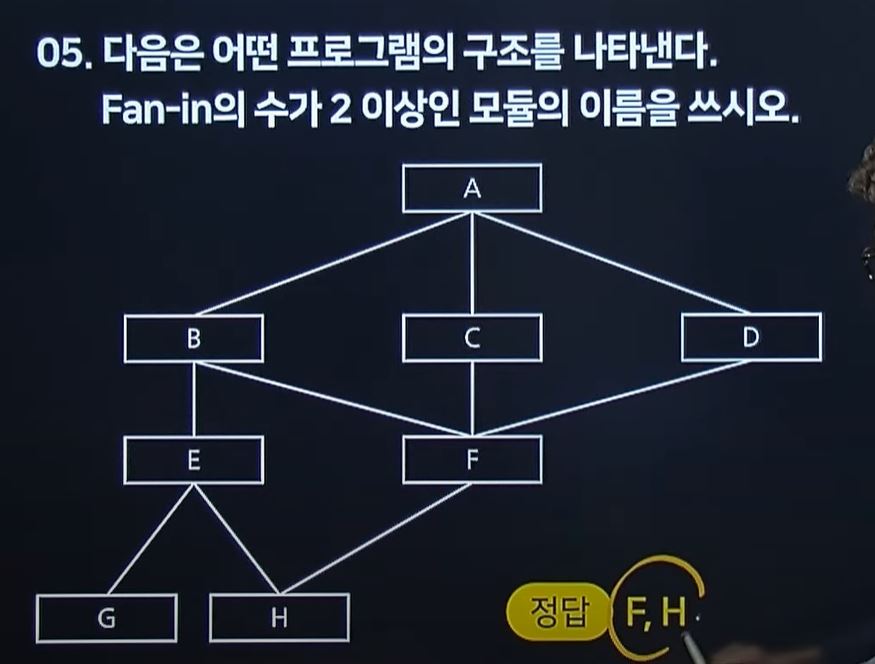

[정보처리기사] Fan-in 2 이상 모듈의 이름을 쓰시오.

[정보처리기사] Fan-in 2 이상 모듈의 이름을 쓰시오.

Fan-in 2 이상 모듈의 이름을 쓰시오.

Fan-in은

위에서 아래로 받은 간선의 수

(위에서 아래 =Fan-in간선)

Fan-out은

아래에서 위로 보내는 간선의 수

(아래에서 위로 = Fan-out 간선수)

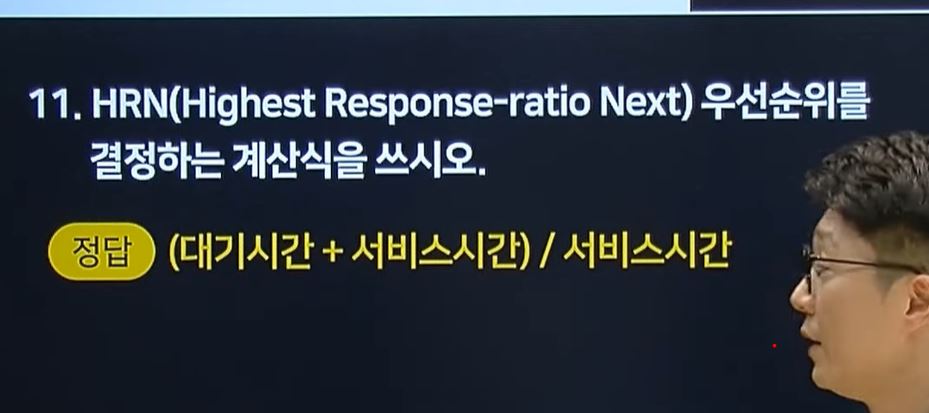

[정보처리기사] HRN 우선순위 결정하는 계산식

[정보처리기사]

HRN 우선순위 결정하는 계산식

SJF 기아현상

대기시간 + 실행/ 실행

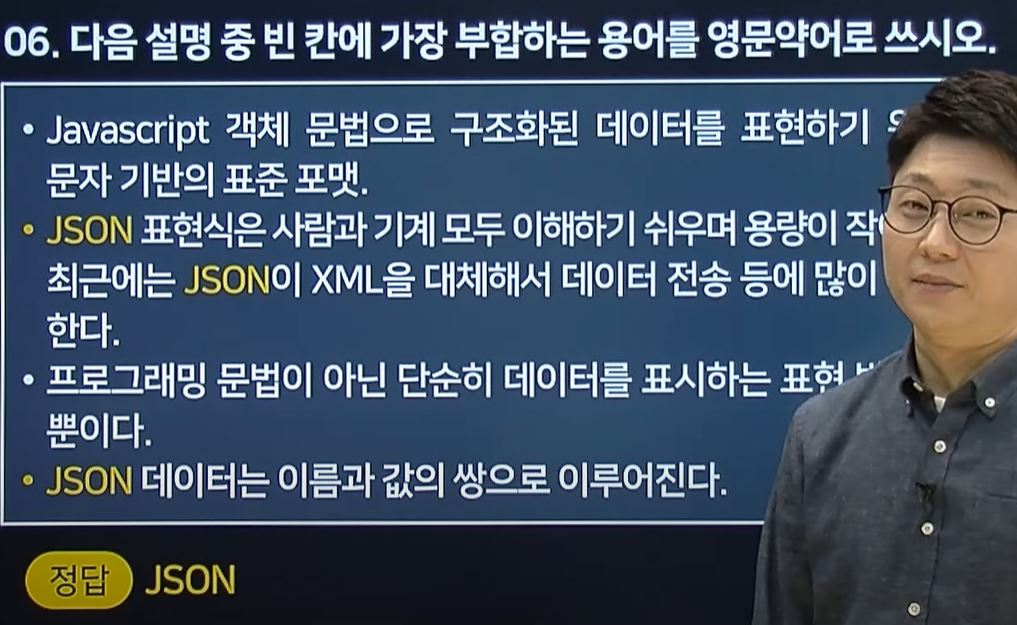

[정보처리기사] Json

[정보처리기사] Json

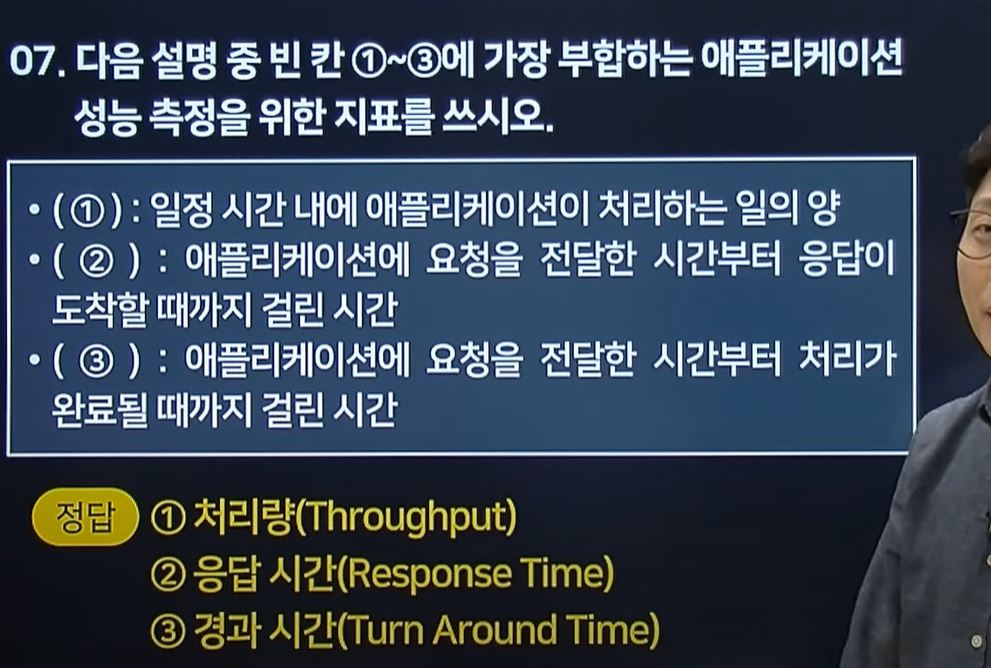

[정보처리기사] 처리량, 응답시간, 반환시간

[정보처리기사] 처리량, 응답시간, 반환시간

[정보처리기사] Select 설명

[정보처리기사] Select 설명

Select ( * , A , B , C)

from Table

where dept = '조건'

And / or

Group by Dept

(그룹의 조건)

Having

order by 속성 Desc (내림차순)

Asc (오름차순)

Land attack

랜드어택

출발지 Ip와 목적지 IP 공격

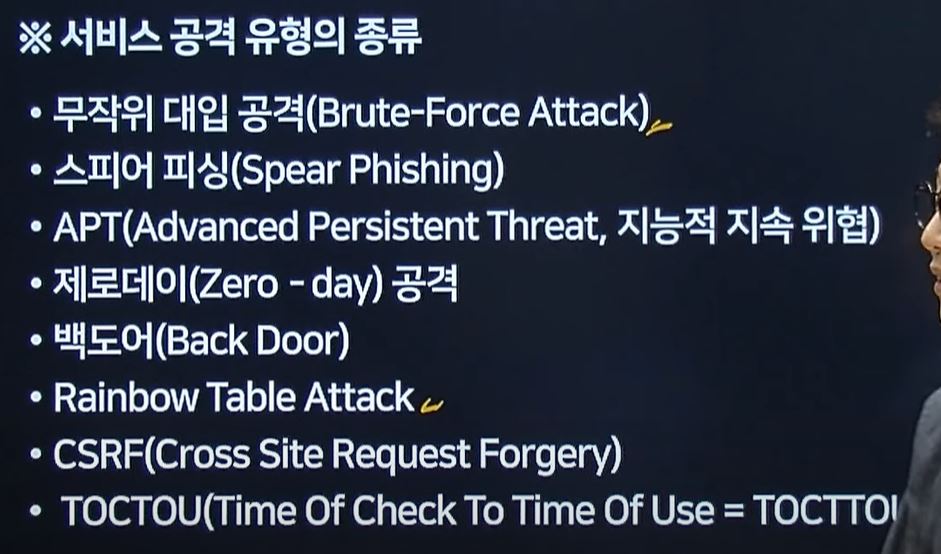

서비스 공겨 유형의 종류

-정보보안의 3요소

기밀성 = 남들이 보면 안된다

무결성 = 남들이 값을 바꾸면안된다.

가용성 = 이 값은 언제든지 사용해야된다.

Smurf Attack

IP 주소를속여서

1->2번으로 데이터를보낼때 주소를 속여서

데이터가 못갈때

게속 데이터 주소를 속여서 데이터 전달 성능을

저하시키는 공격유형

플러팅 공격 3유형 =넘치게 하는 공격

Ping of Death는 응답 패킷(ICMP)을 크게 보내서

서로 조합하기 힘들게 만드는것

Teardrop Attack

서로 데이터끼리 조합하는 번호(플래그넘버)가있는데,

플래그넘버를 조작해버리는것이다.

그러면 컴퓨터는 조합을 해야되는데

컴퓨터는 조합을 못하고 버벅이는 현상을 만든다.

=( 가용성을 떨어뜨리는 공격기법)

랜섬웨어

컴퓨터에 있는 데이터를 모두 암호화시켜서

돈을 달라고 요구하는 공격기법

SQL 삽입

SQL를 삽입해서 서버에서 자원을 탈취하는 공격기법

XSS는 크로스 사이트

자바스크립트를 삽입하여 공격하는 기법

무작위 대입 공격

한 아이디에 게속 비밀번호를 삽입하여 공격하는 기법

Rainbow Table Attack

A -> B로 데이터를 보낼때

단방향 A->B로 데이터전달에서

B에서 암호화를 시켜버리면

B에서 복호화가 안되는것을 Hash암호라고하는데

Hash암호를 해커가 분석해서

Hash값을 분석해서 B의 복호화 정보와 매칭해서

정보를 찾아서 공격하는 기법

Rainbow Table Attack를 방지하기위해서는

'Salt' 라는것을 해야되는데

Salt는 aaa(기존값)/asdj(새로운뒤에값)을붙여서

기존 hash암호화에 없는 데이터를 붙여서 공격을

방어하는기법이다

[정보처리기사] 통신프로콜의 기본3요소

[정보처리기사] 통신프로콜의 기본3요소

통신프로콜의 기본3요소

구문

의미

타이밍

구타를 하다니 의끄 이놈의 xx 으로 외움

구문

데이터의 구조나 형태와 포맷을 정의

(첨성대 봉화)

타이밍

어떤 데이터를 보낼 것인지, 얼마나 빨리 보낼것인지 결정

(봉화에 불짚는 속도)

의미

데이터의 각 부분이 무엇을 뜻하는지 알수있는 정해논 규칙

(첨성대 불이 무슨 뜻인지 아는 규칙)

'컴퓨터공부 > 정보처리기사' 카테고리의 다른 글

| [정보처리기사 실기대비] 데이터베이스 총 정리 (1) | 2023.10.03 |

|---|---|

| [정보처리기사] 트랜잭션 의 4가지, OSI 7계층 ,데이터 마이닝 ,128비트 길이의 해시값 (0) | 2023.10.02 |

| 정보처리기사 실기 비정규화, 마크업 , 살충제 패러독스 , 모듈 , 결합도 , 응집도 (0) | 2023.10.02 |

| 인텔리제이 one dark 색상별 기능, int, long, 메소드 ,정보처리기사 실기 (0) | 2023.09.13 |

댓글